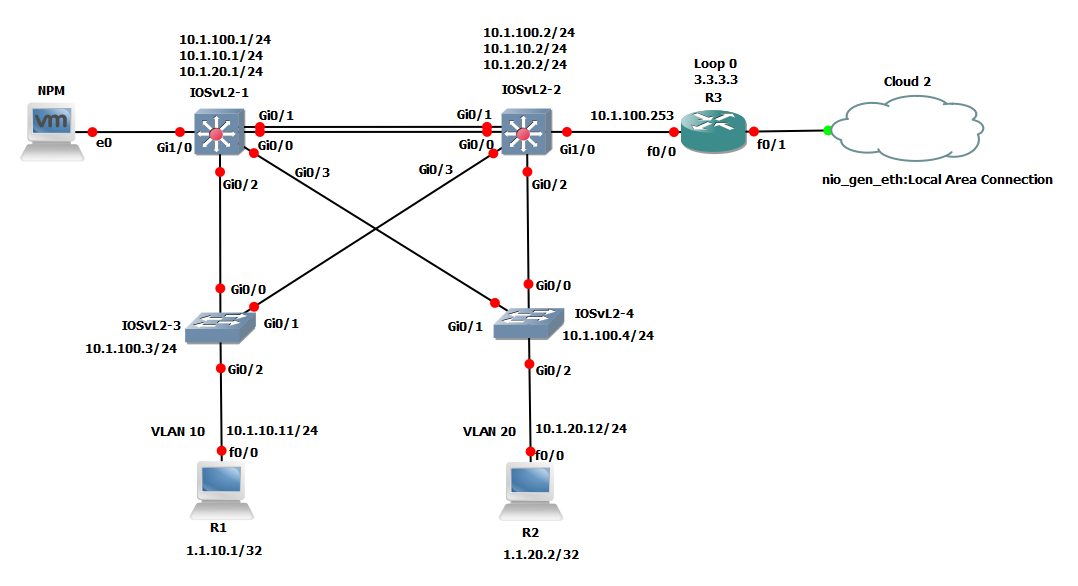

Tham kh ả o: - CCNA Security Curriculum - .Guide.May.2012 - Cisco ASA All-in-One Next-Generation Firewall, IPS, and VPN Services, Third Edition (Blog "Học Ở Mọi Hình Thức": ) % Connection timed out remote host not responding ciscoasa# show connĠ in use, 1 most used Note: ASA deny các traffic kh ở i t ạ o t ừ R3 đ ế n R1 Incoming Telnet debugging is on R3#telnet 172.16.1.1 Sending 100, 100-byte ICMP Echos to 172.16.1.1, timeout is 2 seconds: ICMP packet debugging is on R3#ping 172.16.1.1 repeat 100 Kiểm thử Inbound traffic R1#debug ip icmp TCP outside 1.1.1.3:23 inside 172.16.1.1:17657, idle 0:00:27, bytes 148, flags UIO Note: traffic Telnet (do R1 g ử i t ớ i R3) đ ượ c inspect và ASA permit đ ố i v ớ i return traffic (do R3 tr ả v ề ) *Oct 7 17:03:43.723: ICMP: echo reply sent, src 1.1.1.3, dst 172.16.1.1, topology BASE, dscp 0 topoid 0 Note: Do ICMP không đ ượ c inspect n ê n ASA ch ặ n ICMP reply do R3 tr ả v ề. Success rate is 0 percent (0/5) R3#debug ip icmp Sending 5, 100-byte ICMP Echos to 1.1.1.3, timeout is 2 seconds: Kiểm thử outbound traffic R1#ping 1.1.1.3 Trên R1, R2, R3: bật các dịch vụ Telnet, HTTP cấu hình default-gateway hoặc default-route về phía ASA. INFO: Security level for "dmz" set to 0 by default.Ĭiscoasa(config-if)# security-level 50 // khai báo l ạ i m ứ c b ả o m ậ t 0< x m ứ c b ả o m ậ t "0" đ ượ c g á n t ự đ ộ ng cho c á c port c ó t ê n kh ô ng ph ả i l à "inside", đâ y l à c ổ ng n ố i v à o mi ề n UNTRUSTĥ.Cấu hình cổng dmz ciscoasa(config)# interface gigabitEthernet 2Ĭiscoasa(config-if)# ip address 192.168.1.254 255.255.255.0 INFO: Security level for "ouside" set to 0 by default. m ứ c b ả o m ậ t "100" đ ượ c g á n t ự đ ộ ng cho port c ó t ê n l à "inside", đâ y l à c ổ ng n ố i v à o mi ề n TRUSTĤ.Cấu hình cổng outside ciscoasa(config)# interface gigabitEthernet 3Ĭiscoasa(config-if)# ip address 1.1.1.4 255.255.255.248 INFO: Security level for "inside" set to 100 by default. Please remember to save your configuration.ģ.Cấu hình cổng inside ciscoasa(config)# interface gigabitEthernet 1Ĭiscoasa(config-if)# ip address 172.16.1.254 255.255.255.0 Issue the command "call-home reporting anonymous". In the future, if you would like to enable this feature, Would you like to enable anonymous error reporting to help improve Which allows Cisco to securely receive minimal error and health

Help to improve the ASA platform by enabling anonymous reporting,

Tại dấu nhắc ciscoasa> nhập lệnh enable (Note: enable password=null) ciscoasa> enableĢ.Nhập lệnh configure terminal để chuyển vào Global Configure Mode ciscoasa# configure terminal

Start ASA Click phải chuột vào ASA1, chọn Start và cửa sổ QEMU sẽ được mở (Note: không đóng c ử a s ổ n à y).

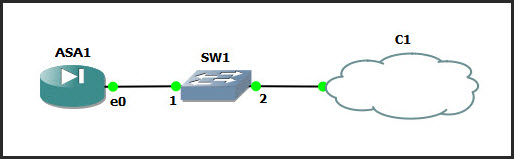

Re: Hướng dẫn cấu hình Firewall Cisco ASA cơ bản PHẦN 2: CẤU HÌNH INTERFACE Các bạn dựng topology sau trên GNS3: Note: đám mây C1 k ế t n ố i v à o NIC Vmware1 ho ặ c Vmware8 để dùng ASDM (cho các bài lab khác)ġ.

0 Comments

Leave a Reply. |

Details

AuthorWrite something about yourself. No need to be fancy, just an overview. ArchivesCategories |

RSS Feed

RSS Feed